Zunächst einmal: Festplattenverschlüsselung ist ein rein physischer Schutz der persönlichen Offline-Daten vor neugierigen Festplatten-Spionen. Dies ist kein Schutz vor Angriffen aus dem Internet.

Vobereitung

- 1 virtuelle Maschine mit Windows oder Linux (eure Entscheidung!) installiert

- VeraCrypt für euer Betriebssystem herunterladen und in der Maschine ablegen

Windows

Auch wenn ich ein eingefleischter Linux-Nutzer bin, werde ich zuerst die bedienen, die nicht ohne Windows können und auf Verschlüsselung unbedingt angewiesen sind. Die Ausführung und Bedienung ist für Windows konservativ:

- .exe-Datei ausführen

- Punkt bei „Install“ setzen

- Lizenzbedingung zustimmen

- Einstellungen anpassen (optional)

- Veracrypt installieren lassen

Nun können wir es herkömmlich, wie jedes andere Windows-Programm einfach öffnen. Zu sehen sollte dabei dieses Fenster sein:

Hauptfenster von VeraCrypt unter Windows 7

Ab diesem Punkt sollte sich jeder einen Sicherungspunkt generieren, auf welchen wir wieder zurückspringen können, falls unser Vorhaben im Nachhinein in die Hose gegangen ist:

Erstellung eines Snapshots

Linux

Als Testsystem wählte ich ein Fedora in der Version 27 64-Bit mit der XFCE-Desktopumgebung. Die Installation erfolgt ebenfalls traditionell bei Linux auf der Konsole:

$ mkdir veracrypt && cd veracrypt

$ wget https://launchpad.net/veracrypt/trunk/1.22/+download/veracrypt-1.22-setup.tar.bz2

$ tar -xjvf veracrypt-1.22-setup.tar.bz2

Mit dem letzten Befehl haben wir das heruntergeladene Archiv entpackt.

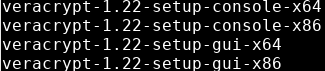

Nun gibt uns VeraCrypt vier Installationsvarianten. Zunächst einmal sollten wir hinterfragen, welche Prozessorarchitektur und und damit welche Variante des Betriebssystems wir installiert haben. In meinem Falle eine 64-Bit-Version. Gekennzeichnet durch die „x64“ am Ende. „x86“ wäre die 32-Bit-Variante. Die letzte zu beantwortende Frage wäre: Welche Oberfläche bevorzugen wir? Die meisten von euch werden mit aller Wahrscheinlichkeit die grafische Oberfläche (GUI) bevorzugen; also in diesem Falle sind die beiden Befehle

$ chmod +x veracrypt-1.22-setup-gui-x64

$ ./veracrypt-1.22-setup-gui-x64

auszuführen. In diesem Skript werden wir dann nur noch gefragt, ob wir installieren oder nur extrahieren, sowie den Lizenzbedingungen zustimmen. Also keine wirklich andere Installationsroutine als bei Windows. Nach der Installation sieht das ganze dann wie folgt aus:

Hauptfenster unter Linux mit XFCE-Umgebung

Auch danach sollten wir einen Sicherungspunkt anlegen, wenn wir mit dem experimentieren beginnen.

Abschluss

Nun sind wir in der Lage alles auszuprobieren, wonach das Herz begehrt. Ihr könnt euch zuerst an einfachen Containern versuchen oder gleich das ganze System verschlüsseln. Geht es in die Hose, haben wir den vorher angelegten Sicherungspunkt (Welchen ihr hoffentlich vernünftig benannt habt. 😉 ), um wieder auf den unverschlüsselten Zustand zurückzukehren. Nun dürft ihr euch frei austoben. Konkrete Anleitungen werde ich hier noch nicht geben, da dies den Rahmen dieses Beitrages sprengen würde.